今日のサイバー脅威への防御は、複雑な地形を進むようなものです。組織はより広く脅威全体を理解し、状況の変化に応じて調整しながら、高リスク領域では慎重に進む必要があります。脅威を俯瞰できなければ、チームは大量のアラートに追われ、本当に重要なものを見逃しかねません。

効果的な防御には、複数の視点が欠かせません。経営層は長期的リスクと投資判断に関心を持ち、運用責任者は攻撃の文脈や背景を把握して優先順位を付ける必要があります。最前線の現場チームは正確な技術指標に基づいて対応します。ThreatVisionは、構造化されたインテリジェンスフレームワークを通じてこれらのニーズを結び付け、断片化したデータを“使える脅威インテリジェンス”へと整理し、経営判断の戦略立案から現場のインシデント対応まで一貫して支援します。

ThreatVisionの3つのインテリジェンス視点:効果的な防御フレームワークの構築

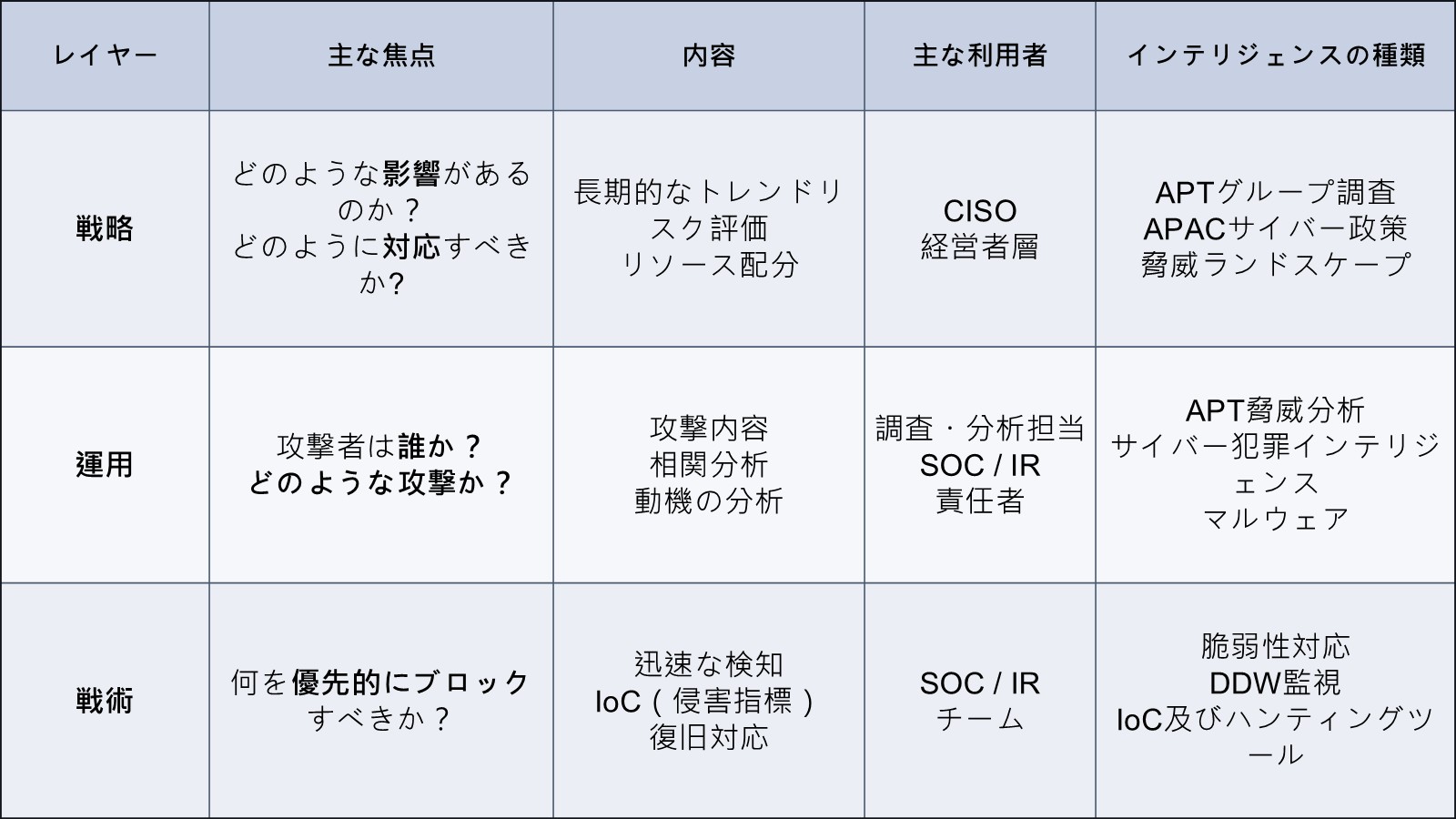

ThreatVisionでは、長年の脅威リサーチを「戦略(Strategic)」「運用(Operational)」「戦術(Tactical)」の三層に整理しており、それぞれ特定の役割と防御目的を支えるよう設計されています。

1. 戦略:脅威トレンド、地政学的影響、業界リスクの理解

戦略インテリジェンスは、マクロレベルのリスク視点を必要とするCISOおよび経営層向けに設計されています。脅威アクターの動向や標的化のトレンドを特定することに焦点を当て、地政学的動向や政策環境を踏まえて、業界全体にわたる構造的リスクを評価します。このインテリジェンスは、中長期のセキュリティ計画や、根拠のあるリソース配分の判断を支えます。

- APTグループ調査(APT Group Research): APAC地域で活動する脅威グループを分析し、戦術の変化、標的、活動範囲などに注目します。

- アジア太平洋地域のサイバー政策(Asia-Pacific Cyber Policy): 地政学的動向(特に中国)を評価するとともに、中国語圏におけるサイバーセキュリティ政策や規制の動向を分析します。

- 脅威ランドスケープ概観(Threat Landscape Overview:国家・地域・業界レベルにわたる長期的な脅威トレンドを分析します。

2. 運用: 攻撃者、犯罪エコシステム、攻撃チェーンの分析

運用インテリジェンスは、SOCや調査チームの活動を支援します。攻撃の背景を明確にし、断片的なアラートを関連付けてひとつのインシデントとして整理します。これにより分析担当者は、攻撃者の正体、手法、意図を理解し、調査と対応をチーム全体で連携して進めるための共通認識を得ることができます。

- APT 脅威分析(APT Threat Analysis):.APACにおけるAPT活動を地政学的コンテキストと関連付ける分析であり、インシデント背景、IoC、攻撃者プロファイル、標的、TTPを含みます。

- サイバー犯罪インテリジェンス(Cybercrime Inteligence) : アンダーグラウンドフォーラムおよびCrime-as-a-Service(CaaS)環境システムの追跡であり、ディープウェブおよびダークウェブ活動、中国語暗号化コミュニティを含みます。

- マルウェア(Malware): マルウェアのサンプルとその動作内容を関連付けて分析し、攻撃者の意図やマルウェアの進化を評価します。

3. 戦術:現場で“すぐ使える”ツールと脆弱性重視の対応で最前線の防御を強化

戦術インテリジェンスは、最前線のセキュリティおよびインフラチーム向けに設計されています。ファイアウォール、EDR、SIEMなどに直接適用できる技術指標とツールを提供し、迅速な脅威検知と即時のブロックで対応スピードの向上を支援します。。

- 脆弱性対策:実際の悪用パターンおよびパッチ優先順位に関する洞察

- ディープ&ダークウェブリスク監視:ディープウェブおよびダークウェブのフォーラム、マーケットプレイス、中国語圏のアンダーグラウンドコミュニティからの早期警告

- 侵害指標 (IoCs):国家支援型APT活動および大規模サイバー犯罪に関連するIoC

- 脅威ハンティングツール: 能動的な脅威ハンティングのための、インテリジェンス主導の検知ルール

ThreatVisionとともに局面を乗り越える

脅威が減速することはありませんが、組織は「どのように対応するか」を主体的に選び、コントロールできます。

ThreatVisionは戦略、運用、戦術の各インテリジェンスを柔軟に行き来できるようにすることで、チームが方向性を見失わず、攻撃の背景や状況を正しく把握しながら防御を実行し、強化できる状態を支援します。その結果、脅威の状況が変化し続ける中でも、安定した強靭な防御体制を維持することが可能になります。