攻擊者利用搜尋引擎最佳化(SEO)提升使用者受害機率

近期,TeamT5 威脅偵測應變代管服務(MDR)團隊在威脅監控中觀察到,多起安裝偽冒 LINE 的受害事件。這類攻擊透過假冒的 LINE 電腦版下載頁面與安裝檔,引誘使用者安裝惡意程式,進而竊取帳號、外洩個資,甚至植入木馬、持續進行控制。這類的攻擊手法在過去就有不少案例,即是將木馬程式包裝成使用者常用或熱門的應用程式,如:Microsoft Teams、Zoom、Telegram 等。

這波趨勢中,攻擊者利用搜尋引擎最佳化(SEO),在搜尋「LINE 電腦版」等關鍵字,讓惡意網站排名超越合法官方網站,這手法顯著提高使用者受害機率。

假冒 LINE 威脅的演化與背景

威脅數據與時間軸

- 2025 年 2 月

MDR 團隊陸續處理偽冒 LINE 受害事件。 - 2025 年 7 月

案件數量急遽上升,相較於過去暴增近10倍。 假冒網站在搜尋結果中多次超越官方網站(line.me),導致使用者誤點率大幅提升。 - 2025 年 8 月 12 日

LINE 官方宣布將於2025年9月22日終止 Chrome 網頁版服務[1],並建議用戶改用 PC 版或桌面應用。

觀察結論

攻擊者透過 SEO 提升受害機率,隨著 LINE 官方宣布將在未來終止 Chrome 網頁版服務,此舉將進一步刺激「LINE 電腦版」的需求,意味著假冒網站的攻擊將持續進行。

攻擊鏈與社交工程手法

1. 誘因設計

- 透過 SEO 操作讓偽冒網站排名前列

- 偽造官方下載頁面,使用與官方幾乎一致的 UI 設計

- 同時讓使用者成功安裝合法 LINE 電腦版

2. 惡意檔案行為

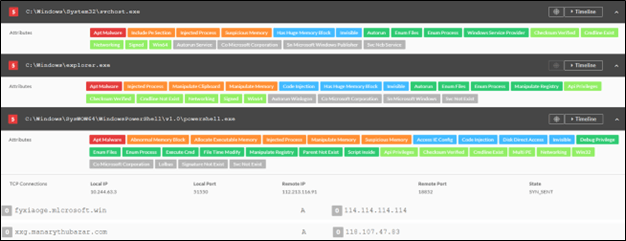

- 隨機注入 svchost.exe、explorer.exe、powershell.exe 等,合法程序提升隱匿性

- 建立服務達成持久化

- 連線至 C2(Command & Control)伺服器進行遠端控制

防範建議

- 僅從 LINE 官方網站(line.me)或受信任平台(如:Microsoft Store、Mac App Store)下載

- 驗證網址與 SSL 憑證,避免點擊廣告連結

- 安裝前檢查檔案簽章與權限

- 導入 MDR 服務或 EDR 端點偵測與回應解決方案監控終端可疑行為

- 透過威脅情資比對,關聯惡意網域、IP 與已知攻擊活動

- 在企業內部進行公告,針對 9 月 22 日 LINE 官方終止 Chrome 網頁版服務前後的高風險期,加強教育宣導

TeamT5 威脅偵測與應變服務(MDR)團隊協助此類事件的方式與效益

威脅偵測與應變服務(MDR)是由專業的資安團隊提供深度與廣度兼具的代管服務,有效協助企業妥善保護其系統環境和機密資訊。TeamT5 以其專業能力協助此類事件,為企業提供下列服務,降低資安風險。

- 即時偵測:抓出日新月異的惡意檔案與攻擊手法

- 事件追蹤:從惡意檔案特徵與網路連線資訊追溯攻擊來源

- 情資共享:提供惡意檔案與中繼站情資,達成情資共享聯防

- 應變支援:協助清除惡意檔案並提供後續強化防護措施

結語:時事驅動的資安警報

「偽冒 LINE」並不是全新的威脅,但2025年的趨勢顯示它正在快速惡化。從 2 月的零星事件,到 7 月的暴增數據,再到 8 月的官方公告,這是一場由使用者需求與攻擊者策略交織形成的資安風暴。

在 9 月 22 日 LINE 官方終止 Chrome 網頁版服務之前與之後的高峰期,使用者與企業都必須提高警覺,避免因急於下載 LINE 電腦版而落入攻擊者陷阱。TeamT5 將持續追蹤這一威脅,並透過 MDR 服務提供即時的偵測與防護。

TeamT5 杜浦數位安全提供威脅偵測應變代管服務(MDR)。我們的團隊成員具備超過 20 年的資安威脅調查、分析的經驗,已協助政府、金融業、科技業、製造業等廣大客戶群,達成資安防禦目標。歡迎聯絡我們,了解您的企業如何進行資安防禦最佳化。 https://teamt5.org/tw/contact-us/